Crear una Cuenta Nueva.

Puede crear una cuenta nueva con nosotros para estar en contacto desde nuestro servidor

Seguimiento.

Puede dar seguimiento a su proyecto

Formas de Pago

Consulte nuestras formas de pago.

Acceso para Clientes

Quienes Somos

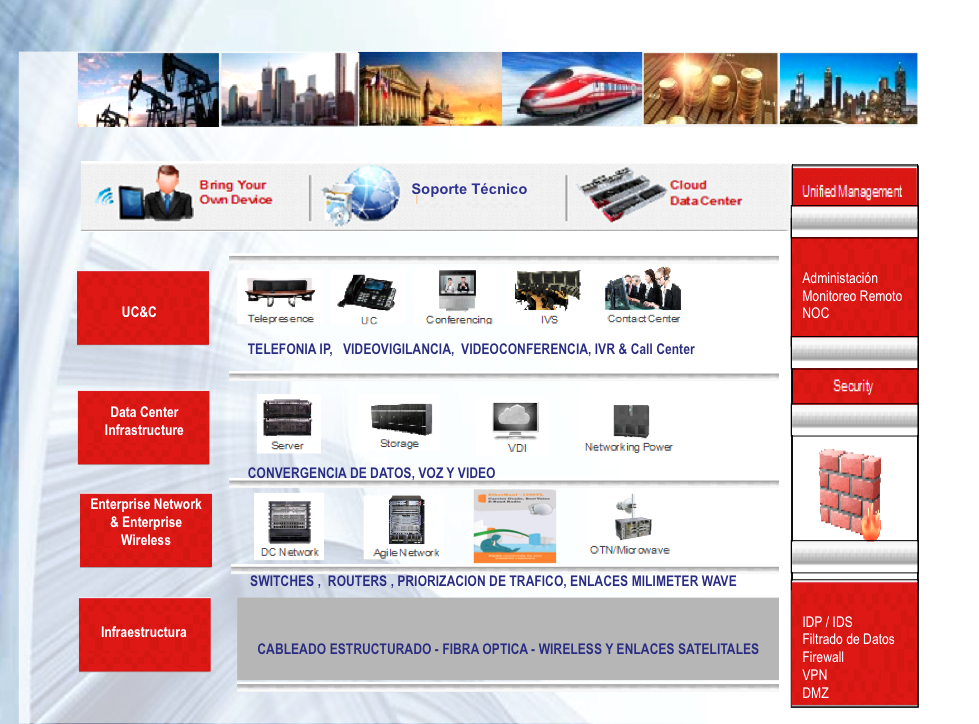

Qué Ofrecemos Tecnología en comunicaciones

-

Infraestructura Física

Cableado, Fibra Óptica, Enlaces Inalámbricos.

-

Infraestructura Lógica

Red Empresarial, Switches, Routers, Priorización de Tráfico, Redes de Respaldo y Sitio Alterno vía Millimeter-Wave Ethernet.

-

Soporte de Red

Soporte de Red para Infraestructura de Data Center y Convergencia de Voz, Datos y Video.

-

Comunicaciones Unificadas

Telefonía IP, PBX, IVR, Videoconferencia, Videovigilancia.

-

Seguridad

VPNs, Segmentación, IDP, IDS, Firewall, Intrusión.

-

Administración y Monitoreo

Administración y Monitoreo en Sitio o Remoto vía NOC.

-

Servicios Administrados

Servicios Administrados de Infraestructura de Redes.

Especialización en Servicios a 7 grandes Segmentos de la Infraestructura en su Empresa

Nuestros Servicios Redes, Seguridad, Energía y Soporte.

-

Consultoría Consultoría para diseño y análisis de redes de comunicaciones.

-

Suministro, Instalación y Soporte de:

- Cableado Estructurado en Cobre y Fibra Optica para Redes de Comunicaciones y Tecnologías Especiales

- Equipo Activo para Datos y Telefonía - Switcheo - Ruteo - Wirless - Seguridad - Voz Analógica - Voz Digital - Voz / IP

- Tecnologías de Seguridad CCTV, Detección de Humo, Control de Acceso, Seguridad Perimetral.

- Redes Eléctricas en Media y Baja Tensión y Soporte de Energía (UPS)

Redes de Comunicaciones Servicios para Redes de Comunicaciones, Tecnologías de Seguridad y Redes Eléctricas

Consultoría

Diseño y Análisis

Análisis de las redes, determinando la funcionalidad actual de la red LAN, en términos de aplicaciónes y utilización de la misma. Del mismo modo, determinar la fucionalidad de la red WAN y para sugerir, mediante un informe, las modificaciones pertinentes para lograr la optimización de la red, y que se traduce en un ahorro de costos.

Auditoría de Redes

LAN / WAN enfocadas a Q o S

Estas Auditorías consisten en instalar equipos que Auditan la Red, obteniendo estadísticas que, mediante el análisis de las mismas permiten evaluar en forma absoluta la Red. Se generan los Informes con las recomendaciones para la aplicación de QoS y los niveles de seguridad que actualmente están en funcionamiento. Esto permite al Gerente de TI tomar las decisiones pertinentes para el mejoramiento de la red y principalmente la disminución de costos para el Área.

Suministro

de Equipo

Gracias a las representaciones obtenidas, en el ámbito de las auditorías de redes Lan/Wan, podemos brindar asesoría y venta de los equipos. Las asesorías incluyen Preventa: Evaluar las necesidades y posteriores recomendaciones. Postventa y Soporte: Estando en contacto permanente, evaluando el desempeño de los equipos y nuevas necesidades, al igual que dar el soporte para la solución oprtuna en caso de presentarse inconvenientes con los equipos, administrando las garantías.

Valoración de Vulnerabilidades

Pruebas de Penetración

El servicio de Valoración de Vulnerabilidades y pruebas de penetración tiene como finalidad el descubrir posibles problemas potenciales que pudieran ser utilizados para efectuar un ataque sobre los activos de la organización. Estos problemas pudieran deberse a posibles mal configuraciones en los sistemas, alguna vulnerabilidad en los sistemas operativos, portal web, aplicaciones del negocio o en la red misma y entender el impacto de negocio que una penetración exitosa significaría para la organización. La prueba se efectúa desde el punto de vista de un atacante para poder ensayar su posible éxito en las condiciones presentes de los sistemas, sujeto al código de Conducta de Hackeo Ético exigido por las Metodologías de la industria, como (ISC)2, OWASP, OSSTMM, ECCouncil, etc.

El conocer nuestras debilidades mediante la realización de este servicio permite al cliente Planear y prever el ataque, anticipando alguna medida de mitigación antes de que ocurra. Estos objetivos deberán estar basados en el análisis de cada una de las áreas:

Nivel de Seguridad a nivel de Portales de Internet y Sistemas Públicos

Seguridad de los Subsistemas de la Red Actual: Switches, routers, IDS, access points wireless, firewalls, etc.

Seguridad a nivel de Sistema Operativo de los servidores.

Seguridad en aplicaciones y bases de datos internas

Nivel de seguridad a nivel de Arquitectura y Protocolos de red.

Nivel de seguridad a nivel de aplicación de Telefonía IP

Estos servicios sirven como parte del enfoque de mejora continua en la seguridad y sirven para determinar el nivel de riesgo de la Organización en materia de Seguridad.

Al final del estudio se entrega un documento de Reporte de hallazgos, donde se describen los posibles hallazgos en materia de Vulnerabilidades y evidencias de las pruebas de Penetración. Este documento, contiene al menos:

Resumen Ejecutivo del servicio realizado

Detalle de vulnerabilidades por activo analizado, matriz de impacto y medida de mitigación sugerida

Observaciones acerca de arquitecturas y procesos generales de seguridad

Recomendaciones de mejora a la seguridad

Análisis de Aplicaciones

y Base de Datos

Este servicio contempla el análisis de vulnerabilidades de aplicaciones, tomando como elementos las recomendaciones de OWASP y WASC. El análisis incluye la identificación y pruebas del tipo:

Local/remote file inclusión

Al final del estudio se entregará un documento de Reporte de hallazgos, donde se describan los posibles hallazgos en materia de Vulnerabilidades encontradas en las aplicaciones. Este documento, deberá contener al menos:

Resumen Ejecutivo del servicio realizado

Resumen de vulnerabilidades encontradas

Detalle de vulnerabilidades por aplicación, riesgo asociado y forma de corregirlo

Arquitectura de Seguridad

en la Organización

Este servicio sirve para diseñar e implantar una arquitectura de seguridad, que incluya diversos elementos de la red y convertir a la red en un elemento activo de la seguridad de la organización, proveyendo incluso una plataforma de correlación de eventos a lo largo de las plataformas.

• Fortalecimiento de subsistemas de seguridad

• Defensa a profundidad a nivel sistemas

• Zonas de Seguridad: zonas DMZ, wireless, visitantes, data center

• Sistemas de prevención de intrusos

• Sistemas de control de acceso y autenticación en redes

•Administración y Visibilidad de la seguridad:

• Conciencia de Seguridad a personal

• Políticas de Seguridad

Diseño e Implantación de Sistemas

de Administración de Seguridad de la Información

En base a las necesidades específicas de su compañía y en conjunto con su personal, desarrollaremos un plan para implementar las mejores prácticas de seguridad basado en metodologías probadas a nivel internacional.

- Assessment de Seguridad Conforme a Estándares y Mejores prácticas

- Análisis y Tratamiento de Riesgo

- Metodología BS-7799 / ISO-17799 / ISO-27001:2005

- Nivel de Tecnología

- Plan de Tratamiento de Riesgos

- Clasificación de Información

- Creación de Políticas de Seguridad

- Cumplimiento a Normativa y Leyes

- Programa de Concientización Organizacional

- Diseño de Arquitectura de Seguridad

- Diseño de controles de Seguridad

- Modelo conforme a ITIL

- Modelo conforme a CoBIT

Definición de Políticas de Seguridad Organizacionales

Este servicio permite definir un conjunto de políticas de seguridad que incluyan tecnología, procesos y elemento humano a la medida de cada organización. Como por ejemplo:

- Políticas de Uso de Encripción en los Procesos.

- Políticas de Uso Aceptable de Recursos.

- Políticas de Asignación y Administración de Passwords.

- Políticas de Uso de E-mail y de Internet.

- Políticas de Atención de Incidencias de Seguridad.

- Políticas de Control de Acceso, etc.

La definición de estas políticas permitirá al cliente contar un marco normativo sobre el cual se implantarán los controles tecnológicos en la organización.

Plan de Concientización

de Seguridad Organizacional

La creación e implantación de un plan de concientización organizacional propicia que todos los niveles de su empresa cuenten con el conocimiento adecuado de la importancia de la práctica de la seguridad en el día a día, cumpliendo con las políticas definidas internamente.

De esta manera, se busca proteger la marca, la reputación y los activos de la organización, así como el respeto por las regulaciones de privacidad y marcos regulatorios y legales que apliquen.

La planeación del Programa de Entrenamiento y Conciencia de Seguridad considerará diversas formas de conciencia y entrenamiento de seguridad que incluyan:

El aprendizaje es un continuo

Servicios

Mantenimiento de Computadoras y Periféricos

Mantenimiento de Computadores y Periféricos

Realizamos mantención preventiva de equipos computacionales (Pc y Periféricos) e instalación de redes.Mantenimiento necesario para prevenir y corregir de acuerdo a sus necesidades.

Servicios para Tecnologías de Seguridad

SERVICIOS:

Servicios para Tecnologías de Redes Eléctricas

EN MEDIA Y BAJA TENSIÓN Y SOPORTE DE ENERGÍA (UPS)

SERVICIOS:

Soporte a Equipos Soporte a Equipos de Comunicaciones

-

Soporte a Equipos

- Sector Gobierno Retail y Financiero

- Diseño e Implantación de Redes LAN, WAN, y Enlaces Satelitales

- Cableado Estructurado UTP y Fibra Optica, Redes Eléctricas de Media y Baja Tensión y Sistemas de Respaldo de Energía.

- Primera Línea para ATMs y Servicios Adicionales de Anclaje, Puestas a Punto y Remozamiento, Substitución y Recolección de TPVs

- Actualizaciones y Carga de Software en PCs, Migración de Servidores,, POS y TPVs

- I.M.A.Cs Mantenimientos Preventivos y Correctivos Apoyados con un Cetro de Reparación a NIvel Componente (REWORK)

- Validación y Adaptación de los Sitios de Instalación.

Por Qué OSSES-IT Somos los mejores

• Conocimiento Técnico en redes y comunicaciones, cómputo y equipos de telecomunicaciones

• Precios Competitivos, decisiones rápidas, agilidad de maniobra.• Oferta flexible que construye soluciones integrales por cada cliente.• Cartera de Clientes con relación contractual (contratos vigentes en operación).• Soporte a proyectos con perito en Telecomunicaciones.• Ejecución de proyectos con apego a prácticas PMI/PMBoK 5ed.Cobertura En la República Mexicana

Cobertura de nuestros servicios. Dentro de 40 ciudadesd de la República Mexicana

Ya sea de forma presencial o de forma virtual, tenemos una amplia cobertura en más de 40 ciudades de la República Mexicana para satisfacer las necesidades de conectividad de nuestros clientes.

- Servicio de 24 x 7 x 365.

- Tiempos de respuesta y solución de acuerdo a sus necesidades bajo contrato.

- Contratos por póliza.

- Contratos por pago por evento.

Modelo de Operación Funciones

-

OSSES-IT permite que tu empresa se desarrolle y consolide exitosamente. La mejor forma de hacer crecer tu negocio con servicios de tecnología en comunicaciones.

• Registro de reportes por cualquiera de las vías definidas.• Orientación para solución, diagnóstico remoto y/o asignación de personal técnico para atención en sitio.• Seguimiento y escalación del incidente hasta su solución, cumpliendo tiempos preestablecidos.• Apoyo remoto al personal técnico asignado, en sitio.• Estadísticas y reporteo, específicos por cliente.• Actualización de Bases de Datos

Proyectos Recientes

-

Huawei

Instituto de Nutrición.- Renovación Tecnológica de 4 switches Core, 60 switches de 48 puertos y 200 AP, para 1900 usuarios.

-

Enterasys y Avaya

Instalación y puesta en operación de equipos de comunicaciones de red.

-

Hewlett Packard

Instalación de 1500 nodos con cableado categoría 6 en el Corporativo Santa Fe.

-

Superama

Instalación de luz y fuerza en sucursal Oradores.

-

WTC México

Implementación del sistema de voz, datos y TV.

-

Monumento Estela de Luz

Implementación de servicios de voz, datos y video.

-

Acapulco, Gro.

Implementación de la red local eléctrica de media tensión para 5 bombas hidráulicas.

-

Hospital de la Marina

Mantenimiento a equipos Enterasys.

Certificaciones

-

-

-

-

-

-

<

<

Contacto

Contáctanos

Escríbenos un mensaje para contactarnos. Escoge la pestaña del departamento con quien quieras contactar, ya sea de atención a clientes o soporte técnico.

Escríbenos un mensaje

Soporte Técnico

Español

Español English

English